インシデント事例紹介とその対策~クライアント編<事例>~

| クライアント 事例 | パソコンでできるセキュリティ対策 |

近年、ウイルス感染被害や個人情報漏えい、ホームページ改ざんなど、セキュリティ上の事故や事件が相次ぎ、セキュリティ対策の必要性が高まっています。

セキュリティ対策における目的や手法はさまざまです。従来、企業ネットワークにおけるセキュリティ対策の中心は、ファイアウォールの設置でした。しかし、多様化するネットワーク社会においては、トータルなセキュリティ対策が不可欠になっています。

「クライアント編」では、業務で使用するパソコンを中心に、日常的に行うセキュリティ対策について学びます。

オフィスで皆さんが日常の業務に使用するコンピュータの多くは、社内のLAN、インターネットなどのネットワークに接続するパソコンです。コンピュータを使用するにあたって、セキュリティ上どのような事故や被害が発生する可能性があるのでしょうか。

オフィスで皆さんが日常の業務に使用するコンピュータの多くは、社内のLAN、インターネットなどのネットワークに接続するパソコンです。コンピュータを使用するにあたって、セキュリティ上どのような事故や被害が発生する可能性があるのでしょうか。

セキュリティ対策における目的や手法はさまざまです。従来、企業ネットワークにおけるセキュリティ対策の中心は、ファイアウォールの設置でした。しかし、多様化するネットワーク社会においては、トータルなセキュリティ対策が不可欠になっています。

「クライアント編」では、業務で使用するパソコンを中心に、日常的に行うセキュリティ対策について学びます。

オフィス内部からの機密情報漏えい

社内には、社外に公開できない「機密情報」があります。

これらの情報を狙う第三者は、訪問者や清掃人、他支店の社員などを装ってオフィス内部に入り込み、以下のような方法で情報を盗みます。

- 顧客や社員の個人情報

- 開発中の新商品に関する情報

- 社内での会議資料 など

これらの情報を狙う第三者は、訪問者や清掃人、他支店の社員などを装ってオフィス内部に入り込み、以下のような方法で情報を盗みます。

- 画面に表示された顧客情報などを盗み読む、隠し撮りする

- 机の上に放置された書類や媒体、モバイルパソコンを持ち去る など

ウイルス感染

近年、ウイルス感染による被害事例は急激に増加しています。毎月数百種類の新種ウイルスが生まれ、ウイルスの感染手法も日々巧妙化・多様化しています。

コンピュータウイルスの定義

第三者のプログラムやデータベースに対して意図的に何らかの被害を及ぼすように作られたプログラムであり、 次の機能を1つ以上有するもの。

〔コンピュータウイルス対策基準(2000年:経済産業省改定)〕

自己伝染機能

自らの機能によって他のプログラムに自らをコピーし又はシステム機能を利用して自らを他のシステムにコピーすることにより、 他のシステムに伝染する機能。

潜伏機能

発病するための特定時刻、一定時間、処理回数等の条件を記憶させて、発病するまで症状を出さない機能。

発病機能

プログラム、データ等のファイルの破壊を行ったり、設計者の意図しない動作をする等の機能。

〔コンピュータウイルス対策基準(2000年:経済産業省改定)〕

電子メールを介した感染被害は深刻

最近、特に目立つ被害が、電子メールを介した感染です。

- メールの添付ファイルとしてパソコンに侵入

- メールのプレビューによりウイルスが実行される場合もある

- 添付ファイルの実行により感染するが、感染したことに気付かない

- パソコンに登録してあるメールアドレスに、自動的にウイルス付きメールが送信される

- 送信されたウイルス付きメールは記録が残らないため気付かない場合がある

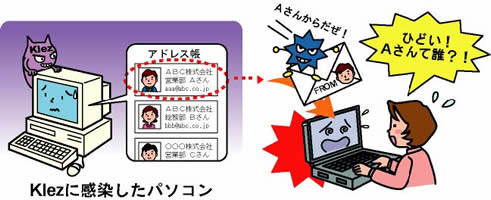

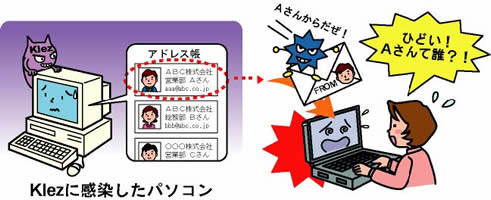

電子メールを介した感染の代表例、Klez(クレズ)

Klezは、なりすましウイルスとも呼ばれるワームで、感染していない他人になりすましてウイルス付きメールを送信します。

パソコンに対して、以下の破壊活動も行ないます。

パソコンに対して、以下の破壊活動も行ないます。

- ディスク上のファイルを上書きし破壊する

- ウイルス対策ソフトのプロセスが停止・削除される

代表的なウイルスのタイプ

ウイルスは感染方法等により、以下のように分類されます。

メール機能悪用型

メールの添付ファイルを介して感染を広げるウイルスです。メールで届き、メールの添付ファイルを開くと感染してしまいます。W32/Bagle(バグル)、W32/Mydoom(マイドゥーム)、W32/Netsky(ネットスカイ) 等

セキュリティホール悪用型(ネットワーク感染型)

OSやソフトウェアのセキュリティホールを悪用してネットワーク経由等で感染を広めるウイルスです。このようなウイルスは、ユーザが添付ファイルを開かないように注意していても、メールのプレビューやインターネット接続だけで感染してしまいます。W32/MSBlaster(ブラスター)、W32/Sasser(サッサー)、W32/Nimda(ニムダ) 等

ファイル感染型

プログラムファイルに感染するウイルスです。文書ファイルには感染しません。 感染したプログラムを実行することで、コンピュータ内のプログラムファイルに感染します。W32/CIH(チェルノブイリ)、Cascade(カスケード) 等

マクロ感染型

ワープロソフトや表計算ソフトなどの文書ファイルに備わっているマクロという簡易プログラムに感染します。マクロウイルスに感染した文書ファイルを開くと、マクロが実行されドキュメントや標準テンプレートに感染します。XM/Laroux(ラルー) 等

ブートセクタ感染型

コンピュータの起動に必要な情報が含まれている区画であるブートセクタに感染するウイルスです。Stamford(スタンフォード)、PeterⅡ(ピーターⅡ)等

〔出典: 情報セキュリティ読本改訂版 (IPA)〕

スパイウェア

スパイウェアとは

「利用者や管理者の意図に反してインストールされ、利用者の個人情報やアクセス履歴などの情報を収集するプログラム等」 〔情報処理推進機構(IPA)と日本ネットワークセキュリティ協会(JNSA)スパイウェア対策啓発WGによる共同の定義〕

コンピュータに侵入してユーザが望まないことを行う点はウイルスと同様ですが、不正に情報を収集することが大きな特徴となっています。収集した情報を外部へ送信する機能をもつものもあるので、スパイウェアは情報漏えいにつながる大きな危険性を持っています。

スパイウェアの特徴は、主に以下のように大別できます。

コンピュータに侵入してユーザが望まないことを行う点はウイルスと同様ですが、不正に情報を収集することが大きな特徴となっています。収集した情報を外部へ送信する機能をもつものもあるので、スパイウェアは情報漏えいにつながる大きな危険性を持っています。

スパイウェアの特徴は、主に以下のように大別できます。

- Webサイトの閲覧履歴やキー操作、メールアドレスなど個人情報を第三者に送信する

- コンピュータを遠隔地から操作する

- ブラウザの設定を勝手に変更する

- ダイヤルアップの設定を勝手に変更する

〔出典: IPA対策のしおりシリーズ (IPA)〕

〔出典: 情報セキュリティ読本改訂版 (IPA)〕

〔出典: 小規模企業のための情報セキュリティ対策(IPA)〕

〔出典: 情報セキュリティ読本改訂版 (IPA)〕

〔出典: 小規模企業のための情報セキュリティ対策(IPA)〕

ボット

ボットとは

ボットはウイルスの一種で、ユーザのコンピュータに侵入(感染)し、ネットワークを通じてこのコンピュータを外部から操る目的を持つ不正プログラムです。ボットに感染したコンピュータは外部からの指令を待ち、与えられた指示に従って不正な行為を実行します。悪者に操られる「ロボット」のイメージがあるので「ボット」と呼ばれています。

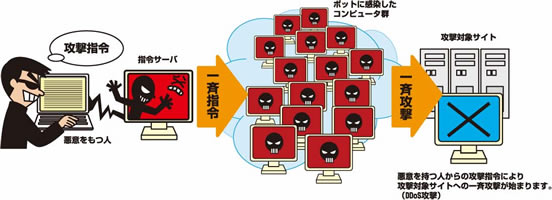

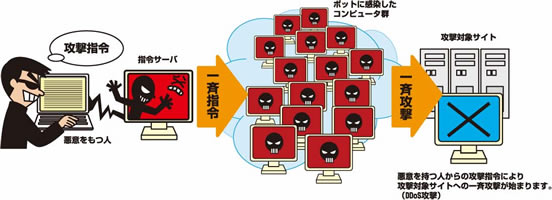

ボットネットワークの脅威

ボットに感染したコンピュータが増えると、複数のコンピュータが同じサーバからの指令を待つようになります。これらのコンピュータは、指令サーバを中心としてネットワークを組み、一斉に動作するので、ボットネットワークと呼ばれます。このため多数のコンピュータからの一斉攻撃に使われる可能性があり、非常に大きな脅威をもっています。

感染後に行われる動作としては、以下のようなものがあります。

感染後に行われる動作としては、以下のようなものがあります。

- 迷惑メールの送信活動(多量の迷惑メールを送信する)

- DoS攻撃などの攻撃活動(特定のサイトへのサービス妨害攻撃を行う)

- ネットワーク感染活動(コンピュータのぜい弱性を狙った不正アクセスによる感染活動)

- ネットワークスキャン活動(感染対象やぜい弱性を持つコンピュータの情報を集める)

- 自分自身のバージョンアップや指令サーバの変更

- スパイ活動(感染したコンピュータ内の情報を外部へ送信)

〔出典: 情報セキュリティ読本改訂版 (IPA)〕

〔出典: IPA対策のしおりシリーズ (IPA)〕

〔出典: IPA対策のしおりシリーズ (IPA)〕

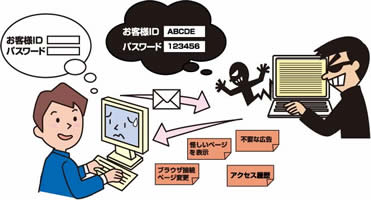

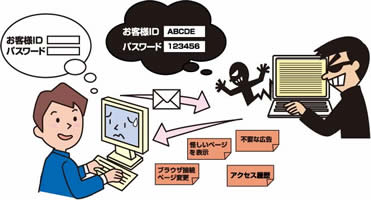

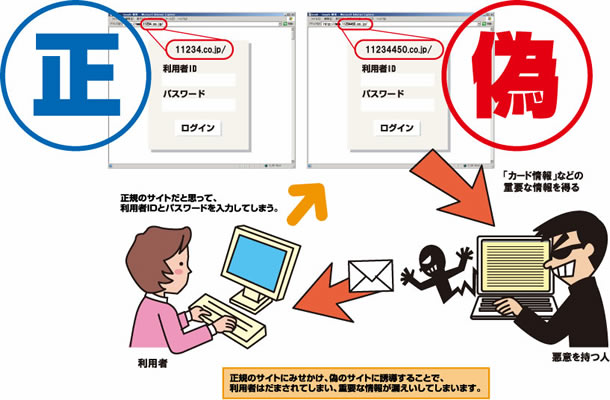

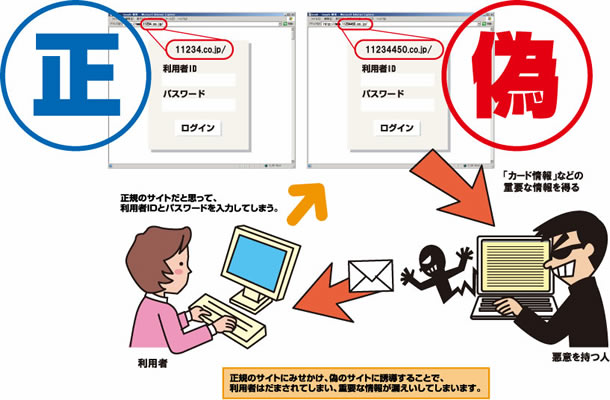

フィッシング詐欺

フィッシング詐欺とは

巧妙な文面のメールなどを用い、実在する企業(金融機関、信販会社、オンラインショップなど)のWebサイトを装った偽のWebサイトにユーザを誘導し、クレジットカード番号、ID、パスワードなどを入力させて盗み取る不正行為です。

その典型的な手口は、以下の通りです。

その典型的な手口は、以下の通りです。

ユーザを錯誤させる騙しメール

- 送信元がいかにも存在する企業のメールアドレスになっている

- メール本文が真実味のある内容になっている

本物に見間違えるような偽のWebサイト

- リンク先のWebサイトで、実在する企業名やロゴが使われている

- 実在のWebサイトと全く同じデザインになっている

個人情報の入力を求める

- 個人情報の入力を受け付けるフィールドが用意されている

〔出典: 情報セキュリティ読本改訂版 (IPA)〕

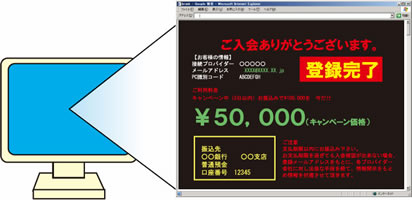

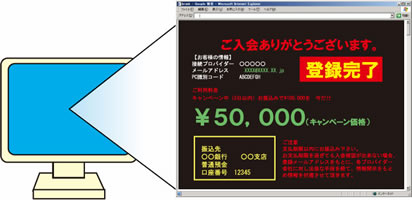

ワンクリック不正請求

ワンクリック不正請求とは

出会い系サイト、アダルトサイト、投資関係サイト、ダウンロードサイトなどを装ってユーザが訪れるのを待ち、単にクリックをしただけで、入会金や登録料などの名目でユーザに料金の支払いを求める不正請求行為です。

その典型的な手口は、以下の通りです。

その典型的な手口は、以下の通りです。

個人が特定されているものと勘違いさせる

- パソコンでアクセスした場合、IPアドレス、接続プロバイダ名などが表示される

- 携帯電話でアクセスした場合、キャリア名、機種名などが表示される

文言で不安をあおる

- 「自宅や会社に回収へ行く」「法的な処置を行う」 等

〔出典: 情報セキュリティ読本改訂版 (IPA)〕

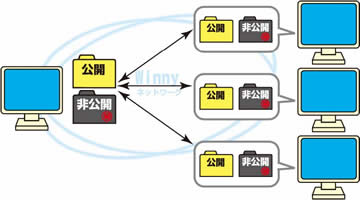

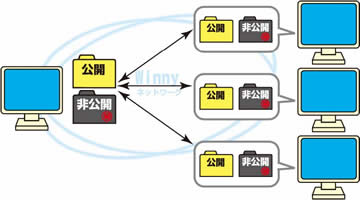

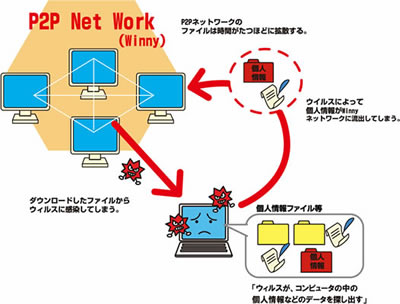

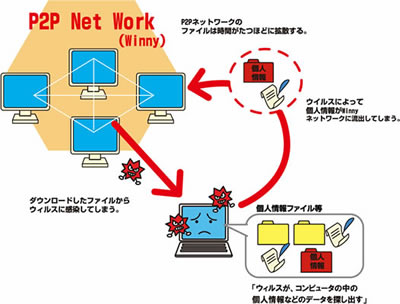

ファイル共有ソフト

ファイル共有ソフトとは

インターネットを利用して不特定多数のコンピュータ間でファイルの共有や交換を行うソフトのことです。代表的なものとして、Winny、Share、Cabos、LimeWire などがあります。

これら多くのファイル共有ソフトでは、公開したいファイルを置くフォルダは、自分で設定します(下図を参考)。つまり、利用者の操作ミスや設定の誤り一つで公開したくないファイルを公開してしまい、情報が漏えいする可能性があります。「公開」フォルダに置かれたファイルは、ファイル共有ソフトを利用している不特定多数のユーザ同士で共有されるため、その行き先が分からなくなってしまいます。その上、ファイルが多くの利用者にダウンロードされてしまうと、回収が事実上不可能になってしまいます。 このように、ファイル共有ソフトの利用には多くの危険を伴います。よって、単なる興味本位で利用することは絶対に慎まなくてはなりません。

これら多くのファイル共有ソフトでは、公開したいファイルを置くフォルダは、自分で設定します(下図を参考)。つまり、利用者の操作ミスや設定の誤り一つで公開したくないファイルを公開してしまい、情報が漏えいする可能性があります。「公開」フォルダに置かれたファイルは、ファイル共有ソフトを利用している不特定多数のユーザ同士で共有されるため、その行き先が分からなくなってしまいます。その上、ファイルが多くの利用者にダウンロードされてしまうと、回収が事実上不可能になってしまいます。 このように、ファイル共有ソフトの利用には多くの危険を伴います。よって、単なる興味本位で利用することは絶対に慎まなくてはなりません。

ファイル共有ソフトによる情報漏えい

ファイル共有ソフトを利用して情報を漏えいさせるウイルスの多くは、多数の人が興味をもつ単語を含むファイル名で出回っています。ユーザがファイル共有ソフトを利用してそれらのファイルをダウンロードし、ファイルを開くことにより、情報を漏えいさせるウイルスがユーザのパソコンに感染してしまいます。パソコンに感染したウイルスは、パソコン内の各種の情報を一つのファイルとしてまとめ、公開フォルダにコピーしてしまいます。また、この過程でウイルス(自分自身)を紛れ込ませます。

こうして、ウイルスがパソコンの中から各種の情報をファイル共有ネットワークに流出させて情報漏えいが起きることになるとともに、情報を漏えいさせるウイルスもファイル共有ネットワークに広がって行きます。

こうして、ウイルスがパソコンの中から各種の情報をファイル共有ネットワークに流出させて情報漏えいが起きることになるとともに、情報を漏えいさせるウイルスもファイル共有ネットワークに広がって行きます。

ファイル共有ソフトによる情報漏えいの想定事例

- 会社のルールを破って仕事のデータを自宅に持ち帰り、ファイル共有ソフトを利用している私用パソコンに仕事のデータをコピーして仕事をしたために、会社のデータが漏えいしてしまった

- ファイル共有ソフトを利用しているが、USBメモリや、ポータブルハードディスクなどの外部記憶メディアの中の情報は大丈夫だろうと思い、パソコンに接続して情報が漏えいしてしまった

- 家族で共用しているパソコンでは、ファイル共有ソフトを使用していないので安心だと思っていた。しかし、自分以外の家族がファイル共有ソフトを使っているのを知らずに仕事を行い、重要ファイルを残したままにして、情報が漏えいしてしまった

- 重要情報を保存したパソコンを譲渡する時、その情報が入ったファイルは全て消したつもりだった。しかし、そのファイルが一時保存領域などに残っていたため、その後そのパソコンを入手した人がファイル共有ソフトを使用して、消したはずの重要ファイルの情報が漏えいしてしまった

- 中古パソコンを入手して利用していたが、以前の利用者がファイル共有ソフトを削除せずに残っていた事を知らず、重要な情報が漏えいしてしまった

〔出典: IPAホームページ ウイルスの発見届出状況〕

USBメモリ感染型ウイルス

USBメモリとは

USBメモリとは、USBコネクタに接続して使用する持ち歩き可能なフラッシュメモリのことです。最近は、大容量化と低価格化が進み、利用機会が増えていますが、USBメモリにおけるウイルス対策には、あまり意識が行き届いていないのが実情です。

USBメモリによるウイルス感染の仕組み

最近のパソコンにはUSB メモリが接続されると、そのUSBメモリの中に置かれたプログラムを自動的に実行する機能があります。USBメモリ感染型ウイルスは、この機能を悪用して感染活動を行います。

USB メモリ感染型ウイルスは USBメモリに感染する際、Windows エクスプローラからは見えないファイル(Autorun.inf)を、USBメモリ内に作成することで、ウイルス自身が自動実行される状態にします。感染したUSBメモリをパソコンに接続した時や、「マイコンピュータ」からディスクドライブのアイコンをダブルクリックした時に、USB メモリ内のウイルスが起動し、パソコンにウイルスが感染してしまいます。

また、ウイルス感染したパソコンに、別の USB メモリを接続すると、その USB メモリにウイルスが感染し、USB メモリ感染型ウイルスが拡散していきます。

USB メモリ感染型ウイルスは USBメモリに感染する際、Windows エクスプローラからは見えないファイル(Autorun.inf)を、USBメモリ内に作成することで、ウイルス自身が自動実行される状態にします。感染したUSBメモリをパソコンに接続した時や、「マイコンピュータ」からディスクドライブのアイコンをダブルクリックした時に、USB メモリ内のウイルスが起動し、パソコンにウイルスが感染してしまいます。

また、ウイルス感染したパソコンに、別の USB メモリを接続すると、その USB メモリにウイルスが感染し、USB メモリ感染型ウイルスが拡散していきます。

ウイルスの特徴

- ウイルスファイル自身のアイコンや属性情報を偽装し、データファイルとして見える場合があります

- 起動中のウイルス対策ソフトなどを強制終了させます

- ウイルスの駆除や感染確認作業を妨害します

主な被害内容

- Windows が正常に動作するために必要なシステムファイルが破壊される

- 各種アカウント情報(ID やパスワード)が盗まれる

- 他のウイルスをダウンロードさせられる

※全ての症状が出るとは限らず、今後は他の症状が出る可能性があります。

〔出典: 情報処理推進機構ホームページ ウイルスの発見届出状況〕

| クライアント 事例 | パソコンでできるセキュリティ対策 |