JNSA「セキュリティしんだん」

| « 「(16)受託したシステムの脆弱性と賠償責任問題を考える」へ | 「(18)ワッセナー・アレンジメントってサイバーセキュリティに影響あるんですか?」へ » |

(17)米国におけるサイバーセキュリティ人材育成の現状からの考察(2015年8月26日)

(ISC)2ジャパン代表/Value Creation Frontier 代表 衣川 俊章

セキュリティ対策を考える際に、「技術」「プロセス」「人」が重要だというのは皆さんご存知かと思います。攻撃側が巧妙になればなるほど、技術の発展は進んで来ていますし、プロセスについてもISO標準を初め様々なものが策定し導入されてきています。残った「人」ですが、昨今の頻繁に発生しているセキュリティインシデントを受け、各国で様々な取組みが行われてきています。この点について、日本においても人材不足・育成についての議論が盛んになってきています。今回は米国における取組みなどを参考にしながら、サイバーセキュリティ人材育成についていくつか考察してみたいと思います。

米国の現状で特筆できる点と言えば、人材育成を国家レベルの戦略として推進しようとしている点と、人材に活躍の場が提供されているという事が挙げられると思います。

国家レベルでの推進について、少し具体的な状況を見てみましょう。

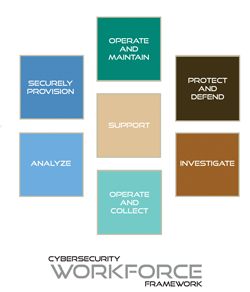

まず紹介したいのは、オバマ政権発足時に大統領自らが指示をして策定されたComprehensive National Cybersecurity Initiative (CNCI)の中で、重要戦略の一つとして人材育成が記載されている事です。これを元にCyberspace Policy Reviewが実施され、その結果を反映したものとしてNIST(National Institute of Standard and Technology)よりNICE (National Initiative for Cybersecurity Education)2011年に策定、発表されました。これはサイバーセキュリティ専門家の育成・活用、サイバーセキュリティの国民意識の向上、教育機関におけるサイバーセキュリティ教育の推進などを目指して作られたものです。

[NICEフレームワーク図] |

このフレームワークから端を発した取組みの事例としては、下記が挙げられます。 1.DHS (国土安全保障省)による National Cybersecurity Awareness Lead 2.DoED (教育省)とNSF (National Science Foundation)による Formal Cybersecurity Education 3.DHSによるCybersecurity Workforce Structure 4.DoD, ODNI (Office of the Director of National Intelligence), DHSによるCybersecurity Workforce Training and Professional Development |

上記以外にも官を中心にした取組みとして、National Cybersecurity Center of Excellenceと呼ばれる官民連携R&Dセンターが設立されていたり、US Cyber Challengeの傘の元にサイバー技術協議大会が開催されていたり、官民の共同サイバーセキュリティ演習としてのCyber Stormなども開催されています。これに加えてNCFTA (National Cyber-Forensic & Training Alliance)での官民それぞれへのトレーニング提供への取り組み、DARPAでのCyber Grand Challengeなど、官を中心とした人材育成に関連した活動が非常に幅広く盛んに実施されています。特記したいのは、トップからの政策や指令というのが、具体的な活動に結び付く形になってきていることと、これらの活動は1年だけの提供ということではなく、継続的に実施されてきているということでしょう。

官の取り組みは、官民の協業だけに止まらず、学術機関にも広がっています。これには例えば、NSAとDHSが共同で実施しているNational Centers of Academic Excellence in Information Assurance (IA)/Cyber Defense (CD)があります。これはセキュリティ教育に注力している大学・大学院に対して、ある一定の基準を満たしていることを条件に、この認定を付与するものです。これに認定されている大学の卒業生は、官民へのインターンシップや就職にも非常に有利になっていることもあり、入学が難しくなってきているほど人気が出て来ています。これ以外にも専門家予備軍の養成という意味では、NSA がToasters Warsという小学生から高校生までのハッキングコンテストや、DHS が大学生向けの National Collegiate Cyber Defense Competitionなども開催しています。

とにかく、政府が国のレベルで人材育成に対して政策として指針を示すだけでなく、具体的なアクティビティレベルまで落としこんで推進をしている事、そしてそれが民間・学術機関に間違いなく好影響を与えていることは明らかです。

ただ、いくら取組みが政府レベルで行われていてもジョブが無い状況、あったとしてもキャリアとして上昇や満足が得られないのであれば、市場として成長も見込めないし、優秀な人材がサイバーセキュリティの領域に入ってくることはないかと思います。そういった意味では、米国ではその市場が確立されていると言えます。これがあるからこそ、政府も様々な取組みに注力をしていく価値を見出しているし、また効果が上がってきていると言えるのではないでしょうか。

まず求人という観点でみれば、ここ数年サイバーセキュリティ求人数は定常的に増加しており、これは様々な調査データからもはっきりしています。また必要な専門家数も、増加を続けると予測されており、(ISC)2実施の調査によると、需要供給の関係で言うと、需要が供給を上回り続け、2019年には需要に対して10%以上の供給不足が起こるとされています。必要とされる人材像に関しても、多岐に渡っており、クラウド、BYOD、アプリケーションセキュリティなどの昨今市場を賑わしている分野に関連したセキュリティ技術や知識について求められているのは当たり前ですが、それ以上にセキュリティを包括的・体系的に理解をしている人材が求められている事も(ISC)2の調査から分かっています。この傾向は、ここ数年ますます顕著になってきています。需要・供給の影響は、既に専門家として働いている方達にも現れていて前述の(ISC)2調査でも、ここ1年間で在職しながら、他社に転職した割合が14%に及び、その割合は、前年比で20% アップとなっています。またNational Centers of Academic Excellence in Information Assurance (IA)/Cyber Defense (CD)認定校の一つであるIdaho State Universityの大学院学生の多くは、1年目終了時点で既に就職先が決まっているという、日本でいう青田狩りの状況も始まっています。

キャリアパスという点で見てみると、まず大きな特徴としてCISO/CSOの存在があげられます。全体としては、企業内でCISO/CSOがいる企業は30−40%ほどなので、さほど高い数値になっていない感じではありますが、サラリーで見るとFortune500規模の米国企業では、最低でも$200-300K、アベレージでも$500K近くと非常に高くなっており、かつ経営陣に直結してレポートすることになっているケースが多くなっています。これだけCISO/CSOの評価や、立ち位置が高くなっていることがセキュリティに従事する人間にとっての目標と成り得る状況になりつつあります。CISO/CSOへのパスについてもセキュリティアナリストなどからマネージャー職を経てであったり、セキュリティコンサルタントから上がっていく、また政府系官公庁でのセキュリティ経験を経て民間へ転進という形など様々なパターンが見られます。これは人材紹介会社などと話をしても認知されているほど、サイバーセキュリティにおけるキャリアパスの確立が始まっていると言えます。キャリアパスが一元化していないことも、もう一つの魅力になっていると言えます。例えば、「エンジニア」の領域で最後まで行く事も可能になっていますし、プロのエンジニアを見て、若年層が憧れを持つというようなことも起きています。Black HatやRSAなどで著名な技術系のプロの講演が人気であるというのは、その一つの証明になっているのではないでしょうか。

キャリアパスという観点からは少しずれますが、サイバーセキュリティの仕事を早い段階で経験し、キャリアとして認識するという意味においては、インターンシップが充実している事も、若年層からトップに至るまでのサイバーセキュリティをキャリアにしようとするモチベーションに役立っていると思います。あとは、業界にスターが存在するという事も、業界の地位確立に貢献しており、これがキャリアをこの業界で作っていこうということに繋がっていると考えられます。

最後になりますが、米国においては、国の取組みや、それらをうまくプロモートしていくことや、インターンシップやスターの存在などからサイバーセキュリティの職に就いていることが「クール」であるという状況が作られつつあると言ってよいと思います。かつ、トップにまで上り詰められる、また専門領域のプロとしてプライドを持って、そしてそれ相当なペイをもらうことが出来る職業として確立しているということが言えます。日本での状況改善はどうやって実現されるのか、期待したいところです。

| « 「(16)受託したシステムの脆弱性と賠償責任問題を考える」へ | 「(18)ワッセナー・アレンジメントってサイバーセキュリティに影響あるんですか?」へ » |